Network Packet Broker: Die dunklen Ecken Ihres Netzwerks erhellen

2025-08-29

In den heutigen komplexen, schnellen und häufig verschlüsselten Netzwerkumgebungen ist eine umfassende Sichtbarkeit für Sicherheit, Leistungsüberwachung und Compliance von größter Bedeutung.Netzwerkpaketvermittler (NPBs) haben sich von einfachen TAP-Aggregatoren zu ausgeklügelten, intelligente Plattformen, die für die Verwaltung der Verkehrsdatenflut und für ein wirksames Funktionieren der Überwachungs- und Sicherheitsinstrumente unerlässlich sind.Hier ist ein detaillierter Blick auf ihre wichtigsten Anwendungsszenarien und Lösungen:

Kernprobleme NPBs lösen:Moderne Netzwerke erzeugen ein riesiges Verkehrsaufkommen.Die Einbindung von Geräten direkt in die Netzwerkverbindungen (über SPAN-Ports oder TAPs) ist ineffizient und oft unmöglich, da:

Werkzeugüberlastung: Werkzeuge werden mit irrelevantem Traffic überschwemmt, Pakete fallen und fehlende Bedrohungen.

Werkzeugineffizienz: Werkzeuge verschwenden Ressourcen, wenn sie doppelte oder unnötige Daten verarbeiten.

Komplexe Topologie: Verteilte Netzwerke (Rechenzentren, Cloud, Niederlassungen) machen eine zentrale Überwachung schwierig.

Verschlüsselungsblinde Flecken: Werkzeuge können verschlüsselten Datenverkehr (SSL/TLS) ohne Entschlüsselung nicht überprüfen.

Begrenzte SPAN-Ressourcen: SPAN-Ports verbrauchen Switch-Ressourcen und können häufig nicht mit vollem Linienverkehr umgehen.

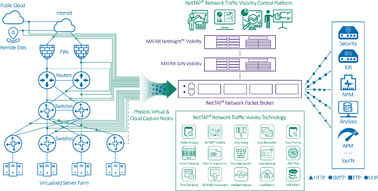

NPB-Lösung: Intelligente VerkehrsvermittlungNPBs befinden sich zwischen den Netzwerk-TAP-/SPAN-Ports und den Überwachungs-/Sicherheitswerkzeugen.

Aggregation: Traffic von mehreren Links (physisch, virtuell) in konsolidierte Feeds kombinieren.

Filterung: Selektiv nur relevanten Datenverkehr an bestimmte Tools weiterleiten, basierend auf Kriterien (IP/MAC, VLAN, Protokoll, Port, Anwendung).

Lastbilanz: Verteilung der Verkehrsströme gleichmäßig auf mehrere Instanzen desselben Tools (z. B. Cluster-IDS-Sensoren) für Skalierbarkeit und Resilienz.

Deduplizierung: Entfernen identischer Kopien von Paketen, die auf redundanten Links erfasst wurden.

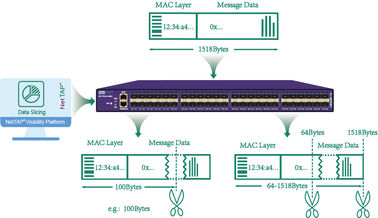

Paket-Slicing: Pakete verkleinern (Nutzlast entfernen) und dabei die Header erhalten, wodurch die Bandbreite für Tools reduziert wird, die nur Metadaten benötigen.

SSL/TLS-Entzifferung: Verschlüsselte Sitzungen (mit Schlüsseln) beenden, den Transparent-Text-Verkehr den Inspektionswerkzeugen präsentieren und dann neu verschlüsseln.

Replikation/Multicasting: Senden Sie denselben Datenverkehrsstrom gleichzeitig an mehrere Tools.

Erweiterte Verarbeitung: Metadaten-Extraktion, Strömungsgenerierung, Zeitstempel, Verhinderung sensibler Daten (z. B. PII).

Detaillierte Anwendungsszenarien und Lösungen:

1Verbesserung der Sicherheitsüberwachung (IDS/IPS, NGFW, Bedrohungsinformationen):

Szenario: Die Sicherheitswerkzeuge sind überwältigt durch hohe Datenverkehrsmengen im Rechenzentrum, die Pakete fallen lassen und seitliche Bedrohungen vermissen.

NPB-Lösung

- Aggregieren Sie den Datenverkehr von kritischen Verbindungen.

- Anwendung von granularen Filtern, um nur verdächtige Verkehrssegmente (z. B. nichtstandardisierte Ports, spezifische Subnetze) an das IDS zu senden.

- Ladebilanz über eine Gruppe von IDS-Sensoren.

- Führen Sie SSL/TLS-Entzifferung durch und senden Sie Klartext-Verkehr zur IDS/Threat Intel-Plattform für eine gründliche Inspektion.

Ergebnis: höhere Bedrohungserkennung, geringere Fehlausfälle, optimierte Nutzung der IDS-Ressourcen.

2. Optimierung der Leistungsüberwachung (NPM/APM):

Szenario: Die Tools zur Überwachung der Netzwerkleistung haben Schwierigkeiten, Daten aus Hunderten von verteilten Verbindungen (WAN, Zweigstellen, Cloud) zu korrelieren.Die vollständige Paketfassung für APM ist zu teuer und bandbreitenintensiv.

NPB-Lösung

- Zusammenschluss des Datenverkehrs von geographisch verteilten TAP/SPAN auf ein zentralisiertes NPB-Gewebe.

- Traffic filtern, um nur anwendungsspezifische Flüsse (z. B. VoIP, kritische SaaS) an APM-Tools zu senden.

- Verwenden Sie Paket-Slicing für NPM-Tools, die in erster Linie Fluss-/Transaktionszeitdaten (Header) benötigen, wodurch der Bandbreitenverbrauch drastisch reduziert wird.

- Replizieren Sie wichtige Leistungsmetrikenströme sowohl auf NPM- als auch auf APM-Tools.

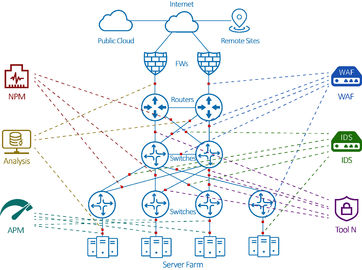

3. Sichtbarkeit der Cloud (öffentlich/privat/hybride):

Szenario: Mangel an nativen TAP-Zugriffen in öffentlichen Clouds (AWS, Azure, GCP). Schwierigkeiten bei der Erfassung und Weiterleitung des Datenverkehrs von virtuellen Maschinen/Containern an Sicherheits- und Überwachungstools.

NPB-Lösung

- Bereitstellung virtueller NPBs (vNPBs) in der Cloudumgebung.

- vNPBs nutzen virtuellen Switch-Verkehr (z.B. über ERSPAN, VPC Traffic Mirroring).

- Filter, Aggregation und Lastbilanz für den Ost-West- und Nord-Süd-Cloud-Verkehr.

- Sicheren Tunnel des relevanten Datenverkehrs zurück zu lokalen physischen NPBs oder cloudbasierten Überwachungstools.

- Integration mit Cloud-native Sichtbarkeitsdienste Ergebnis: Konsistente Sicherheitsstellung und Leistungsüberwachung in hybriden Umgebungen, die Einschränkungen der Sichtbarkeit in der Cloud überwinden.

4. Datenverlustverhütung (DLP) und Compliance:

Szenario: DLP-Tools müssen den ausgehenden Datenverkehr auf sensible Daten (PII, PCI) überprüfen, sind aber mit irrelevantem internem Datenverkehr überflutet.

NPB-Lösung

- Traffic filtern, um nur ausgehende Flüsse (z. B. für das Internet oder bestimmte Partner) an die DLP-Engine zu senden.

- Anwendung der Deep Packet Inspection (DPI) auf dem NPB, um Datenströme mit regulierten Datentypen zu identifizieren und für das DLP-Tool zu priorisieren.

- Sensible Daten (z.B. Kreditkartennummern) in Paketen maskieren, bevor sie an weniger kritische Überwachungsinstrumente für die Compliance-Logging-Erfassung gesendet werden.Verringerte Falschpositive, vereinfachte Compliance-Audits, verbesserte Datenschutz.

5Netzwerkforensik und Fehlerbehebung:

Szenario: Die Diagnose eines komplexen Leistungsproblems oder einer Sicherheitsverletzung erfordert eine vollständige Paketfassung (PCAP) von mehreren Punkten im Laufe der Zeit.

NPB-Lösung

- NPBs können den Verkehr kontinuierlich buffern (Linienfrequenz).

- Konfiguration von Auslösern (z. B. spezifischer Fehlerzustand, Verkehrsspitze, Bedrohungswarnung) auf dem NPB, um automatisch relevanten Datenverkehr an ein angeschlossenes Paket-Capture-Gerät zu erfassen.

- Filtern Sie den Traffic vor, der an das Erfassungsgerät geschickt wird, um nur das notwendige zu speichern.

- Replizieren des kritischen Verkehrsstroms auf die Erfassungsanlage ohne Auswirkungen auf die Produktionswerkzeuge.Verringerte Lagerkosten.

Überlegungen und Lösungen für die Umsetzung:

Skalierbarkeit: Wählen Sie NPBs mit ausreichender Portdichte und Durchsatz (1/10/25/40/100GbE+) zum Umgang mit aktuellem und zukünftigem Datenverkehr.Virtuelle NPBs skalieren elastisch in der Cloud.

Resilienz: Implementieren von redundanten NPBs (HA-Paaren) und redundanten Pfaden zu Tools. Sicherstellen der Zustandssynchronisierung in HA-Setups. Nutzen Sie die NPB-Lastbalancing für die Resilienz von Tools.

Management & Automation: Zentralisierte Management-Konsolen sind entscheidend. Suchen Sie nach APIs (RESTful, NETCONF/YANG) für die Integration mit Orchestrierungsplattformen (Ansible, Puppet,Chef) und SIEM/SOAR-Systeme für dynamische politische Änderungen auf der Grundlage von Warnungen.

Sicherheit: Sichern Sie die NPB-Verwaltungsschnittstelle. Steuern Sie den Zugriff strikt. Wenn Sie den Datenverkehr entschlüsseln, stellen Sie strenge Richtlinien für das Schlüsselmanagement und sichere Kanäle für die Schlüsselübertragung sicher.Überlegen Sie, ob Sie sensible Daten maskieren.

Integration von Tools: Sicherstellen, dass das NPB die erforderliche Tool-Konnektivität (physische/virtuelle Schnittstellen, Protokolle) unterstützt.

NetzwerkpaketvermittlerSie sind nicht länger ein optionaler Luxus, sondern grundlegende Infrastrukturkomponenten, um in der modernen Zeit eine umsetzbare Netzwerksichtbarkeit zu erreichen.und Verarbeitungsverkehr, NPB ermöglichen Sicherheits- und Überwachungsinstrumente, um mit höchster Effizienz und Wirksamkeit zu arbeiten.und letztendlich die Klarheit schaffen, die für die Sicherung von Netzwerken erforderlich istDie Umsetzung einer soliden NPB-Strategie ist ein entscheidender Schritt auf dem Weg zu einer beobachtbareren, sichereren undund ein widerstandsfähiges Netz.

Weitere Informationen

Ihre Nachricht muss zwischen 20 und 3.000 Zeichen enthalten!

Ihre Nachricht muss zwischen 20 und 3.000 Zeichen enthalten! Bitte überprüfen Sie Ihre E-Mail!

Bitte überprüfen Sie Ihre E-Mail!  Ihre Nachricht muss zwischen 20 und 3.000 Zeichen enthalten!

Ihre Nachricht muss zwischen 20 und 3.000 Zeichen enthalten! Bitte überprüfen Sie Ihre E-Mail!

Bitte überprüfen Sie Ihre E-Mail!